作者:巡山小妖 | 来源:互联网 | 2023-09-06 12:29

篇首语:本文由编程笔记#小编为大家整理,主要介绍了网络安全应急响应事件一相关的知识,希望对你有一定的参考价值。

文章目录

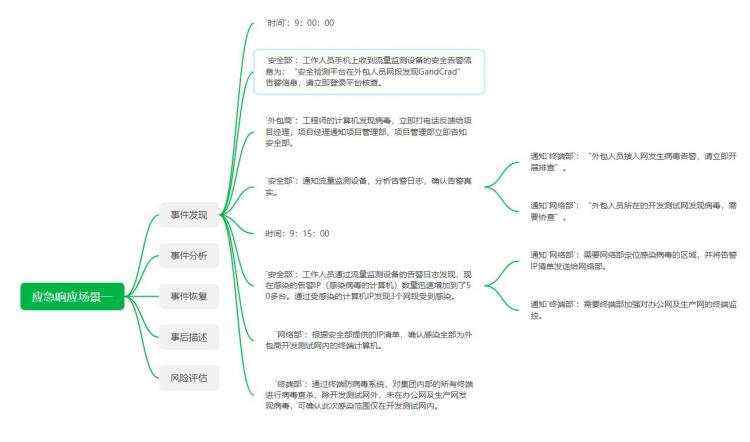

- 事件发现

- 事件分析

- 应急处置

- 事件恢复

- 事后描述

- 风险评估

- 摘抄

事件发现

时间:9:00:00

安全部:工作人员手机上收到流量监测设备的安全告警信息为:“安全检测平台在外包人员网段发现GandCrad”告警信息,请立即登录平台核查。

外包商:工程师的计算机发现病毒,立即打电话反馈给项目经理,项目经理通知项目管理部,项目管理部立即告知安全部。

安全部:通知流量监测设备,分析告警日志,确认告警真实。

- 通知

终端部:“外包人员接入网发生病毒告警,请立即开展排查”。 - 通知

网络部:“外包人员所在的开发测试网发现病毒,需要协查”。

时间:9:15:00

安全部:工作人员通过流量监测设备的告警日志发现,现在感染的告警IP(感染病毒的计算机)数量迅速增加到了50多台。通过受感染的计算机IP发现3个网段受到感染。

- 通知

网络部:需要网络部定位感染病毒的区域,并将告警IP清单发送给网络部。 - 通知

终端部:需要终端部加强对办公网及生产网的终端监控。

网络部:根据安全部提供的IP清单,确认感染全部为外包商开发测试网内的终端计算机。

终端部:通过终端防病毒系统,对集团内部的所有终端进行病毒查杀,除开发测试网外,未在办公网及生产网发现病毒,可确认此次感染范围仅在开发测试网内。

事件分析

时间:9:25:00

安全部、终端部、网络部:召开现场会议,根据各类告警信息,经各部门讨论研判,

总结内容如下。

(1)病毒感染范围为外包商所在的开发测试网。

(2)病毒类型为GandCrad勒索病毒,感染原因主要是针对计算机的Windows7系统未安装MS17010补丁, 同时终端存在弱口令,导致该勒索病毒通过网络大量传播并互相感染。

(3)该病毒已在开发测试网内模向扩散,使50多台计算机终端被感染。

(4)办公网及生产网终端并未受到影响。

综合各类信息诊断,可确认外包商所在的开发测试网已发生大规模恶意代码类传播事件。根据《集团信息系统感意代码事件应急预案》需要对开发测试网段进行断网处理,由于断网将影响现在所有的开发项目,应由安全部将以上研判分析情况上报给总经理办公室,申请启动应急预案。

安全部上报总经理办公室:“总经理您好,我是安全部,同网络部和终端部一起确确认,外包商所在的开发测试网内的终端已发生大面积的勒索病毒感染,目前已经感染了50多台计算机终端,且仍在继续扩散。为了避免其他网络遭受影响,建议立即启动应急案,对开发测试网进行断网处理。断网后,所有的外包开发项目将会中断,预计需要断网1天,现已经通知外包商进行病毒自查。

总经理:“同意启动预案,请立即处置并加强监控。”

应急处置

时间:9:30:00

网络部:登录交换机,确认开发测试网所在的端口,并逐一关闭(执行shutdown命令)。

安全部:发送邮件给项目管理部,包括病毒检查工具、处置方案和《木马病毒处置报告》模板。

项目管理部:组织外包商会议,向外包商说明:病毒检查工具的使用和处置方案的流程,处置完成后提交《木马病毒处置报告》。

外包商:组织人员按照处置方案进行病毒排查,由安全部协助处理。

终端部:安排人员实时监监控全集团的终端,确保其他终端不受病毒影响。

安全部:组织技术人员对病毒告警进行分析研判,定位病毒传播源头和受影响的具体终端,并编写《病毒溯源报告》。

事件恢复

时间:18:30:00

安全部、项目管理部、外包商:组织会议,由外包商反馈病毒处置情况,并提交《木马病毒处置报告》。

总经理、安全部、网络部、终端部:组织会议。

安全部汇报:“总经理,病毒已经处置完毕(提交《木马病毒处置报告》和《病毒溯源报告》),确认本次事件由外包商的开发人员引起,随后在开发测试网内扩散,感染了其他开发人员的计算机。经过网络部评估,建议逐步开通受感染的3个网段,恢复正常办公。”总经理:“同意,请安全部、网络部和终端部持续做好监测工作。”

安全部、网络部和终端部:持续监控半小时,没有发现新的病毒告警信息。

安全部向总经理汇报:“经过半小时的监控,没有发现新的病毒告警信息,申请逐一开通所有的开发测试网段。”

总经理:“同意。”

网络部:登录交换机,开通所有的开发测试网。

安全部、网络部、终端部:持续监控半小时,没有新增病毒告警信息。

安全部向总经理汇报:“根据最近半小时监控,无新增病毒告警信息。”

总经理:宣布应急处置结束。

事后描述

经监测,开发测试网重新接入网络后,未发现新增病毒告警信息。

本次病毒传播事件已得到有效遏制,应急处置成功。

此次感染终端仅为外包商所在的开发测试网,感染原因主要为终端未安装MS17-010补丁,且未安装防病毒软件。

安全部向总经理提交了本次的《病毒传播事件调查报告》。

根据报告的责任认定,依照甲乙双方签订的合同条款,对责任方进行处罚。

风险评估

时间:事件结束几天后。

组织相关人员对此次应急处置事件进行风险评估,其结果如下。

(1)在现有的安全管理要求基础上,增加对外包服务人员的终端设备防病毒检测技术手段的要求,逐渐实现自动阻断技术的能力。

(2)要求外包商项目经理提升管理能力,加强对项目中流动人员设备的安全管理。

(3)强化与外包商合作协议中的安全管理要求,确保外包商工作人员处置信息安全事件的及时性和有效性。

摘抄

站在山巅与日月星辰对话

潜游海底和江河湖海晤谈

和每一棵树握手,和每一株草私语

方知,宇宙浩瀚,自然可畏,生命可敬。